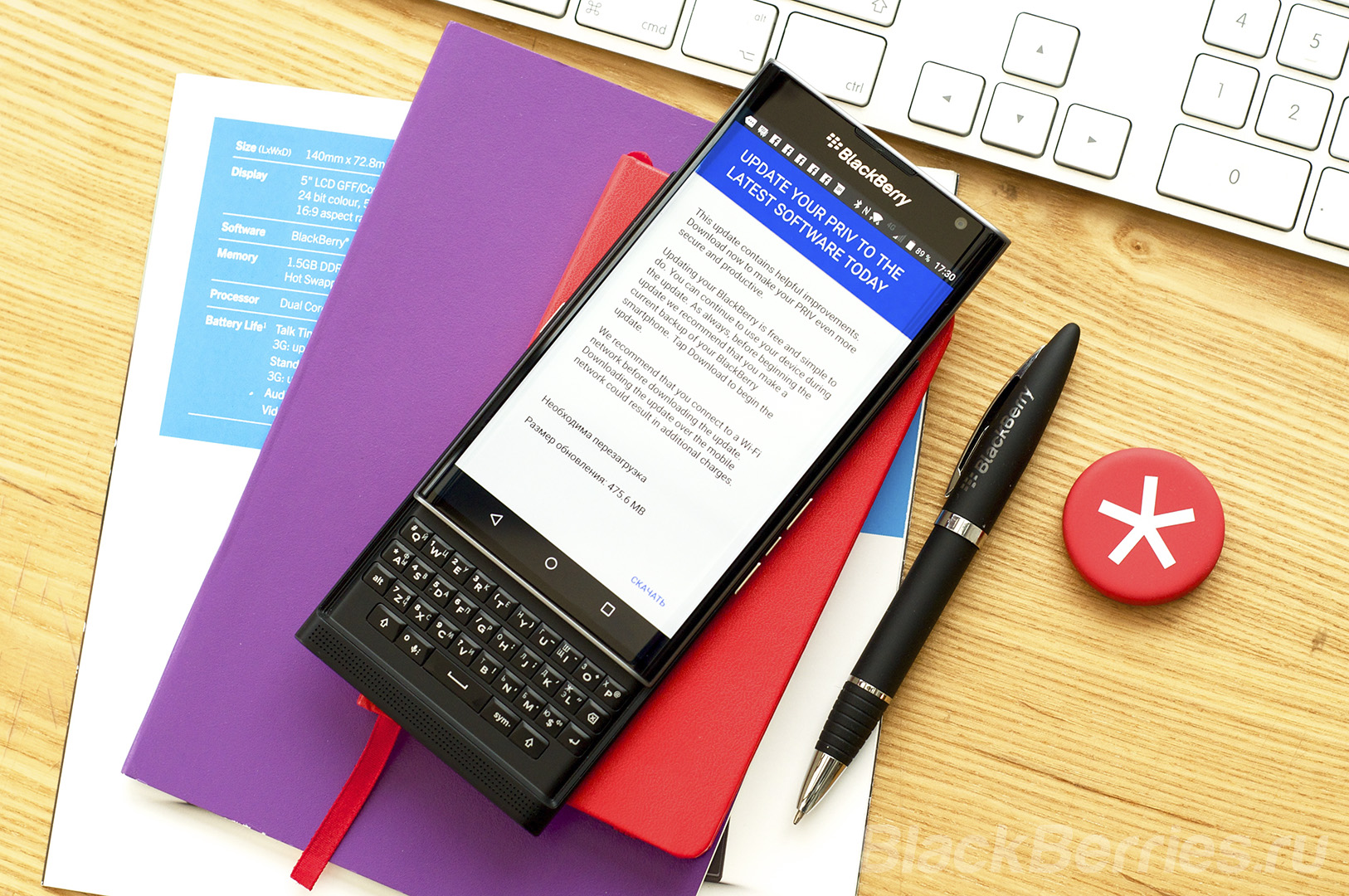

Вчера, мы наконец получили обновление программного обеспечения BlackBerry Priv, которое начало разворачиваться для смартфонов приобретенных через Shop BlackBerry — 1 декабря, а для устройств, приобретенных у операторов 7 декабря.

Вот то, что релиз, который приносит улучшение производительности и безопасности (и требует около 475 Мбайт), может предложить:

Усовершенствованная камера: BlackBerry реализовала ряд настроек, которые улучшают скорость работы приложения камеры, и улучшения для лучшего качества изображения при съемках в условиях низкой освещенности.

Лучшая производительность: BlackBerry также оптимизировала программное обеспечение PRIV, чтобы улучшить общую производительность системы.

Улучшенная стабильность: Обновление также включает в себя ряд изменений, направленных на повышение надежности устройства и уменьшения случаев сбоев и зависаний.

Повышенная безопасность: Наконец, релиз включает в себя патчи безопасности на декабрь — вы можете спокойно отдыхать, зная, что ваш PRIV защищен от последних угроз безопасности Android.

Не забудьте также следить за обновлениями приложений BlackBerry для Android: клавиатуры BlackBerry, BlackBerry Hub, камеры BlackBerry, и DTEK от BlackBerry.

Новые версии каждого, будут доступны через магазин Google Play 14 декабря.

Улучшения включают в себя:

Камера: Новые фильтры помогут открыть вам художественную сторону BlackBerry

Клавиатура: Расширенная поддержка языков и Emojis добавлены в возможности интеллектуального ввода

BlackBerry Hub и Контакты: Теперь включают WhatsApp

DTEK от BlackBerry: Другие варианты уведомления, чтобы предупредить вас, когда приложения используют ваши данные

Полный список обновлений безопасности:

Уязвимость удаленного выполнения кода в MediaServer — специально созданный файл, используя уязвимость в MediaServer мог позволить злоумышленнику вызвать повреждение памяти и удаленное выполнение кода как процесса MediaServer. Риску подвергалась функциональность, как основной части операционной системы, так и нескольких приложений, которые могли быть атакованы удаленным содержимым, особенно MMS и браузера воспроизведения медиафайлов. — CVE-2015-6616

Уязвимость удаленного выполнения кода в Skia — уязвимость в компоненте Skia могла быть использована при обработке специально созданного мультимедиа файла, что могло привести к повреждению памяти и удаленному выполнению кода в привилегированном процессе. — CVE-2015-6617

Уязвимость удаленного выполнения кода в Bluetooth — уязвимость в компоненте Bluetooth Android, делала возможным удаленное выполнение кода из успешно сопряженного устройства. — CVE-2015-6618

Уязвимости в libstagefright — множественные уязвимости в libstagefright позволяли локальному вредоносному приложению выполнить произвольный код в контексте службы MediaServer. — CVE-2015-6620

Уязвимость в SystemUI — при установке будильника, используя приложение часов, уязвимость в компоненте SystemUI могла позволить приложению выполнить задачу на повышенном уровне привилегий. — CVE-2015-6621

Риск раскрытия информации в Native Frameworks Library — уязвимость раскрытия информации в Android Native Frameworks Library могла разрешить обход мер безопасности. — CVE-2015-6622

Риск раскрытия информации в libstagefright — уязвимость раскрытия информации в libstagefright, во время передачи данных MediaServer, могла разрешить обход мер безопасности. — CVE-2015-6626, CVE-2015-6631, CVE-2015-6632

Риск раскрытия информации в Audio — уязвимость в компоненте Audio могла быть использованы во время обработки аудио файлов. Эта уязвимость могла позволить локальному вредоносному приложению, при обработке специально сформированного файла, вызвать раскрытие информации. — CVE-2015-6627

Риск раскрытия информации в Media Framework — уязвимость раскрытия информации в Media Framework, во время передачи данных MediaServer, могла разрешить обход мер безопасности. — CVE-2015-6628

Риск раскрытия информации в Wi-Fi — уязвимость в компоненте Wi-Fi могла позволить злоумышленнику использовать службу Wi-Fi для раскрытия информации. — CVE-2015-6629

Риск раскрытия информации в SystemUI — уязвимость раскрытия информации в SystemUI могла позволить локальному вредоносному приложению получить доступ к скриншотам. — CVE-2015-6630

Когда обновление станет доступным для PRIV, вот как вы сможете установить его:

Подключитесь к сети Wi-Fi перед загрузкой обновления для того, чтобы избежать ненужных расходов на передачу данных.

Найдите уведомление об обновлении в центре уведомлений телефона. Вы также можете проверить наличие обновлений программного обеспечения, перейдя в Настройки -> О телефоне -> Обновление системы и нажав кнопку «Проверить наличие обновлений».

Выберите, применить обновление, и оно будет скачано в фоновом режиме. Вы можете продолжать использовать ваш PRIV в то время как он делает это.

Перезагрузите телефон, чтобы завершить процесс установки.

Больше подробностей о новом устройстве BlackBerry на базе Android вы можете найти на нашем сайте в рубрике BlackBerry Priv.

В России, вы можете купить BlackBerry Priv в нашем интернет магазине Store.BlackBerries.ru.